Developing a Strong Cybersecurity Incident Response Plan

🚀 Developing a Strong Cybersecurity Incident Response Plan: Stay Prepared, Stay Resilient!

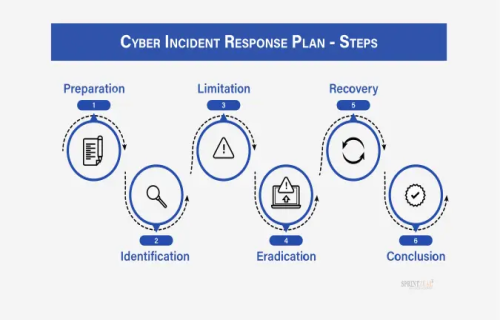

🔥 Ancaman siber bisa datang kapan saja! Incident Respon Plan (IRP) membantu mendeteksi 🕵️♂️, mengendalikan 🛑, memitigasi 🔧, dan memulihkan 🔄 insiden keamanan dengan cepat.

✅ Langkah Kunci dalam Membangun IRP yang Kuat:

🔹 1. Persiapan 🏗️

Persiapan adalah kunci untuk menghadapi insiden keamanan dengan efektif. Tahapan ini meliputi:

Identifikasi Risiko: Lakukan analisis risiko untuk memahami potensi ancaman yang dapat mengganggu sistem.

Pembentukan Tim Tanggap Insiden (IRT): Pastikan tim terdiri dari pakar keamanan, IT, dan pemimpin organisasi.

Pelatihan & Simulasi: Lakukan simulasi serangan siber secara berkala untuk mengasah respons tim.

Dokumentasi & Kebijakan Keamanan: Buat pedoman keamanan yang jelas dan mudah dipahami oleh seluruh staf.

🔹 2. Identifikasi 🔎

Deteksi dini dapat mencegah eskalasi serangan siber. Langkah-langkah yang diperlukan meliputi:

Pemantauan Sistem: Gunakan SIEM (Security Information and Event Management) untuk mendeteksi anomali.

Pendeteksian Intrusi: Gunakan IDS (Intrusion Detection System) atau IPS (Intrusion Prevention System).

Analisis Log & Notifikasi: Pantau log aktivitas dan atur sistem peringatan untuk ancaman mencurigakan.

Klasifikasi Ancaman: Tentukan tingkat keparahan insiden untuk menentukan langkah berikutnya.

🔹 3. Pengendalian 🚧

Tujuan utama tahap ini adalah mencegah penyebaran ancaman dengan cepat:

Isolasi Sistem yang Terinfeksi: Putuskan akses jaringan untuk membatasi penyebaran malware atau ransomware.

Nonaktifan Akses yang Dicurigai: Blokir akun yang terindikasi digunakan untuk serangan.

Penerapan Firewall & ACL: Gunakan kebijakan firewall yang lebih ketat untuk menghalau akses yang mencurigakan.

Penanggulangan Serangan DDoS: Gunakan mitigasi berbasis cloud atau edge firewall untuk mengurangi dampak serangan.

🔹 4. Eradikasi 🧹

Setelah serangan terkendali, langkah selanjutnya adalah menghapus ancaman sepenuhnya:

Analisis Forensik: Lakukan investigasi digital untuk mengetahui sumber serangan.

Penghapusan Malware & Backdoor: Pastikan tidak ada celah atau pintu belakang yang tertinggal.

Pemulihan Sistem yang Terinfeksi: Lakukan pemindaian mendalam dan perbarui sistem keamanan.

Pembaruan Patch & Konfigurasi Keamanan: Pastikan semua perangkat lunak diperbarui untuk menutup celah keamanan.

🔹 5. Pemulihan 🔄

Setelah ancaman dihilangkan, organisasi harus mengembalikan operasional normal:

Restorasi dari Backup: Gunakan backup yang aman untuk memulihkan sistem ke kondisi sebelum serangan.

Pemantauan Pasca-Intrusi: Lakukan pengawasan intensif untuk memastikan tidak ada sisa ancaman.

Komunikasi dengan Pihak Terkait: Informasikan ke pelanggan atau mitra bisnis jika data mereka terdampak.

Menguji Keamanan Baru: Pastikan sistem lebih tangguh setelah insiden dengan uji penetrasi dan audit keamanan.

🔹 6. Evaluasi 📚

Setiap insiden adalah pelajaran berharga yang harus dimanfaatkan untuk meningkatkan strategi keamanan:

Analisis Insiden: Pelajari penyebab utama dan titik lemah dalam sistem keamanan.

Pembaruan Kebijakan & Prosedur: Sesuaikan SOP berdasarkan hasil evaluasi insiden.

Pelatihan Kembali Tim & Karyawan: Edukasi semua pihak tentang pencegahan insiden serupa.

Audit Keamanan Rutin: Lakukan evaluasi berkala untuk memastikan ketahanan sistem.

⚠️ Ancaman siber tidak menunggu—jadi mari kita tetap waspada dan proaktif dalam melindungi aset digital kita! 🔥

ref : Document

0 Comments